Wenn Teheran schreibt und Brüssel schweigt

Über ein Verschlüsselungstool, das aus einer Wut entstand, über Nachrichten aus dem Iran, die mich zu einem ehrlicheren Bild meiner eigenen Welt gebracht haben, und über die tiefe gemeinsame Sehnsucht von Bürokraten in Brüssel und Mullahs in Teheran nach einer Welt, in der nur sie allein lesen dürfen.

Mein Handy ist meistens aus. Nicht immer, nicht komplett, aber öfter als früher, und manchmal trage ich es gar nicht mehr mit mir, was ein eigenes Kapitel ist und ein Thema, das ich an anderer Stelle ausführlich behandeln werde, nämlich in einem Buch, das ich gerade fertigstelle und dessen Arbeitstitel “Das Hamsterrad” ist. Wer sich wundert, warum jemand, der in einem technologischen Berufsfeld arbeitet und eine KI betreibt, die seine Anrufe filtert, ausgerechnet das Telefon abschaltet, dem sei gesagt: weil ich die beiden Dinge nicht für widersprüchlich halte. Technologie, die ich kontrolliere, ist nützlich, und Technologie, die mich kontrolliert, ist das Hamsterrad. Aber mehr dazu ein anderes Mal.

An einem Nachmittag im März saß ich am kleinen Kunstsee im Parco Sempione in Mailand, auf einer der Bänke unweit der Ponte delle Sirenette, jener gusseisernen Brücke aus dem neunzehnten Jahrhundert, über der 4 schmiedeeiserne Meerjungfrauen wachen, als wäre die Stadt der Überzeugung, man könne einen Teich durch mythologische Aufsicht sicherer machen. Bandit, mein Malinois, saß neben mir, oder genauer: er saß nicht, sondern stand, wie Malinois stehen, mit jener angespannten Aufmerksamkeit, die bei dieser Rasse den Entspannungszustand beschreibt, und starrte ins Wasser. Er kämpfte, das war offensichtlich, mit seiner Wasserscheu, diesem irrationalen Vorbehalt, den er gegenüber allem pflegt, was sich bewegt und nass ist, und er verlor diesen Kampf mit einer Würde, die ich bewundernswert fand. Die Enten interessierten sich nicht für ihn, das Wasser interessierte sich nicht für ihn, und er, der normalerweise alles kontrollieren möchte, stand da und wartete darauf, dass sich die Lage von selbst klärt.

Ich hatte das Handy aus, wie meistens. Irgendwann schaltete ich es ein, wartete, bis die Nachrichten eingelaufen waren, und las, und was ich las, kam aus Teheran.

Ein Iraner, offensichtlich technisch versiert, schrieb mir auf Englisch, höflich, präzise, ohne Umschweife, und fragte mich, ob mein Encryptor-Tool sicher genug sei, um Dateien zu verschlüsseln, die Behörden nicht entschlüsseln sollen. Nicht mit dieser Naivität, die eine Wunschvorstellung beschreibt, sondern mit einer Sachkenntnis, die mir zeigte, dass dieser Mensch sehr genau wusste, wovon er sprach, und dass er die Frage nicht stellte, weil er neugierig war, sondern weil er sie stellen musste. Wer aus dem Iran diese Frage stellt, tut es nicht aus akademischem Interesse. Der Freiheitsindex von Freedom House bewertet den Iran im Bericht von 2026 mit einem Gesamtwert von 10 von 100 möglichen Punkten, was ihn zu einem der restriktivsten digitalen Umgebungen der Welt macht (Freedom House, 2026, Freedom in the World). Der Internet-Freiheitsindex liegt bei 13 von 100, und das iranische Regime gibt nach Angaben der amerikanischen Regierung mindestens 4 Milliarden Dollar jährlich für Unterdrückung und Internetzensur aus, was kein Haushaltsfehler ist, sondern politische Überzeugung, ausgedrückt in einer Zahl.

Bandit schaute kurz zu mir herüber, als könnte er die Veränderung in meiner Haltung wahrnehmen, die eine interessante Mail bei mir auslöst, und wandte sich dann wieder dem Wasser zu, das ihn noch immer nicht überzeugt hatte. Ich schrieb zurück, und dann kamen weitere Nachrichten.

Die Flut, die ich nicht erwartet hatte

Was ich in den folgenden Tagen und Wochen erlebte, war keine Flut im metaphorischen Sinne, sondern ein wirklicher, messbarer Ansturm von Anfragen, die mir etwas sagten, das ich so nicht eingeplant hatte: dass dieses kleine Tool, das ich auf GitHub veröffentlicht hatte, ohne viel Aufhebens, ohne Pressemitteilung, ohne Marketingbudget und ohne irgendjemanden um Erlaubnis zu fragen, Menschen in Situationen erreicht hatte, in denen es keinen Spaß mehr macht, wenn etwas nicht funktioniert. Aus dem Iran kamen Anfragen. Aus Ländern, deren Namen in europäischen Nachrichtenredaktionen meistens nur dann auftauchen, wenn dort gerade Wahlen stattfinden oder Bomben fallen. Von Journalisten, die Quellenschutz ernst nehmen. Von Menschen, die mir schrieben, dass sie mein Tool nicht für sich selbst verwendeten, sondern für jemanden, für den das Falsche sehr schnell sehr gefährlich werden kann.

Und neben diesen Nachrichten kamen die anderen: die Lobesworte, die mich ehrten und gleichzeitig verwirrten, weil Lob für mich immer auch eine diagnostische Kategorie ist. Wenn jemand ein Werkzeug lobt, verrät er mir damit, welchen Mangel dieses Werkzeug behoben hat. Und was die Briefe, die Mails, die Nachrichten über verschiedene Kanäle mir erzählten, war im Wesentlichen dasselbe: dass jemand eine Alternative gesucht hatte, die nicht von einem Unternehmen abhängt, das in irgendeiner Rechtsordnung sitzt, die einer Regierung Einblicke verschaffen kann, und dass er sie nicht gefunden hatte, bis er auf meinen Encryptor gestoßen war.

Das Lob ehrt mich, und ich sage das ohne die kalte Abwehr, mit der manche Wissenschaftler Zuspruch quittieren, als wäre Freude darüber eine intellektuelle Schwäche. Aber das Lob beunruhigt mich auch, weil es mir zeigt, wie tief der Mangel ist, den es benennt. Wenn Menschen aus dem Iran sich an einen Forensiker in Starnberg wenden, um zu verstehen, ob sein Open-Source-Browser-Tool staatlichen Entschlüsselungsversuchen standhält, dann ist das weniger ein Kompliment für den Forensiker als ein Befund über den Zustand der digitalen Welt, in der diese Menschen leben müssen.

Warum dieses Tool überhaupt existiert

Bevor ich erkläre, wie der Encryptor funktioniert, muss ich erklären, warum er existiert, weil das eine ohne das andere nicht vollständig zu verstehen ist. Ich habe ihn nicht gebaut, weil mir ein Geschäftsmodell vorschwebte. Ich habe ihn nicht gebaut, weil mir ein Investor an die Türe klopfte. Ich habe ihn gebaut, weil ich irgendwann in der Auseinandersetzung mit europäischer Datenschutzgesetzgebung, digitaler Überwachungsinfrastruktur und der systematischen Verweigerung echter Privatsphäre für Bürger einen Punkt erreicht hatte, an dem Wut eine produktivere Antwort war als Kommentar.

Ich war mehr als 25 Jahre lang gerichtlich bestellter Sachverständiger. Ich habe in Ermittlungsräumen gesessen, ich habe Datenmaterial ausgewertet, ich habe gesehen, wie Behörden mit dem arbeiten, was ihnen rechtlich zugänglich ist, und ich habe gleichzeitig gesehen, wie wenig der Bürger versteht, was von ihm wie zugänglich ist und wann. Diese Asymmetrie zwischen staatlichem Zugriffswissen und bürgerlichem Zugriffsunwissen ist keine Unachtsamkeit im System, sie ist das System selbst, und gegen Systeme, die ich nicht ändern kann, baue ich Werkzeuge.

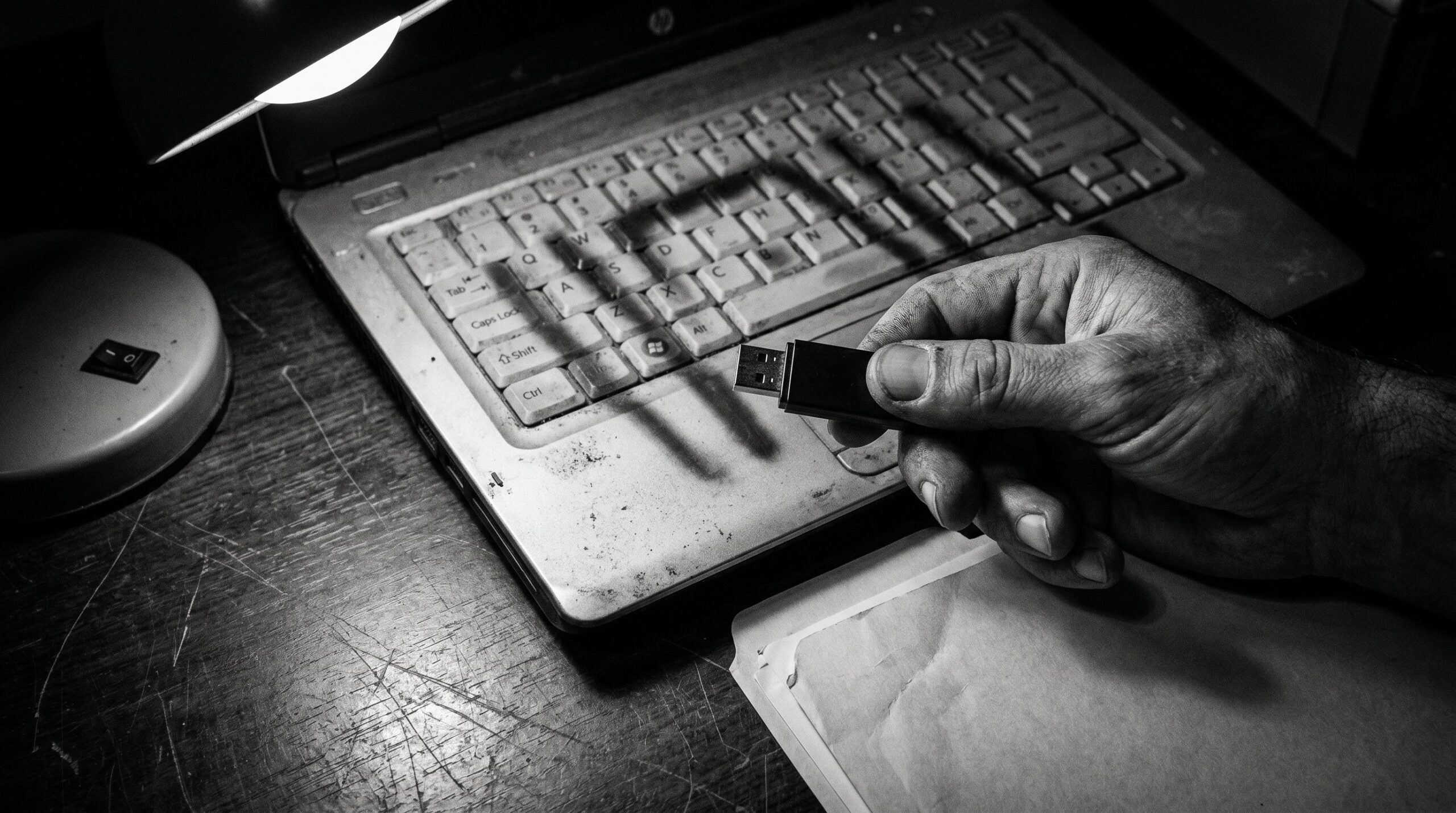

Der Encryptor ist auf GitHub öffentlich einsehbar, Open Source, und er kostet nichts. Er wird kostenlos bleiben. Nicht weil mir Großzügigkeit als besondere Tugend am Herzen liegt, sondern weil der Moment, in dem ein Sicherheitstool von einem Zahlungsmodell abhängt, der Moment ist, in dem diejenigen, die es am dringendsten brauchen, keinen Zugang mehr haben. Jemand in Teheran mit einem verfolgten Laptop zahlt nicht für Software mit einer Kreditkarte, die auf seinen Namen registriert ist. Das ist so naheliegend, dass es mich jedes Mal zum Nachdenken bringt, wenn jemand mich fragt, warum das Tool kostenlos ist.

Was dieser Encryptor eigentlich ist und was er nicht ist

Ich möchte hier mit der häufigsten Fehlannahme beginnen, weil sie die Grundlage für alle weiteren Fragen ist. Der Encryptor ist kein VPN. Er ist keine Anonymisierungssoftware. Er verschleiert keine IP-Adressen, er leitet keinen Internetverkehr um, er tut nichts, was dich im Netz unsichtbar macht. Er tut etwas anderes, und in bestimmten Situationen tut er etwas, das wichtiger ist: er macht Dateien unlesbar für jeden, der nicht das Passwort kennt.

Das klingt simpel, ist es aber nicht. Die Frage, was genau “unlesbar” in einem kryptographischen Sinne bedeutet, ist eine Frage, die ich häufiger beantworten musste, und ich werde sie hier so genau beantworten, wie es ohne Formelapparat möglich ist, also so, dass der Mensch, der keine Informatik studiert hat, versteht, was passiert, ohne dass ich dabei ungenau werde. Denn ungenau zu sein in diesem Punkt ist das Schlimmste, was ich tun könnte, nämlich falsche Sicherheit zu verkaufen.

Die technische Grundlage des Encryptors besteht aus 2 Algorithmen, die man als die Standardausrüstung moderner Kryptographie bezeichnen kann, nicht weil irgendjemand sie auf einer Marketingfolie als “Militärstandard” bezeichnet hat, obwohl das ebenfalls stimmt, sondern weil sie zu den wenigen Verfahren gehören, die nach Jahrzehnten intensiver kryptographischer Forschung keinen praktisch ausnutzbaren Angriffspfad zeigen.

Der erste ist AES-256-GCM, der Advanced Encryption Standard mit einem 256-Bit-Schlüssel im Galois/Counter Mode. AES wurde 2001 vom amerikanischen National Institute of Standards and Technology als nationaler Verschlüsselungsstandard ratifiziert und ist seitdem der De-facto-Standard für symmetrische Verschlüsselung in Regierungen, Militärs, Finanzinstitutionen und Technologieunternehmen weltweit (NIST, 2001, Announcing the Advanced Encryption Standard, FIPS 197). Ein 256-Bit-Schlüssel bedeutet, dass es 2 hoch 256 mögliche Schlüsselkombinationen gibt. Diese Zahl ist so groß, dass kein auf absehbare Zeit existierender Supercomputer in der Lage wäre, sie durch systematisches Durchprobieren zu bewältigen. Um das greifbar zu machen: wenn man jedes Atom im beobachtbaren Universum als Computer einsetzte und jedes dieser Computer 14 Milliarden Jahre lang rechnen ließ, käme man einer Brute-Force-Lösung gegen AES-256 noch immer nicht näher als am ersten Tag. Das ist kein Enthusiasmus für die eigene Software, sondern Mathematik, die sich nicht verhandeln lässt.

Der zweite Algorithmus ist PBKDF2, die Password-Based Key Derivation Function 2, die ich mit 100.000 Iterationen und einem zufälligen Salt für jede einzelne Datei implementiert habe. Was PBKDF2 tut, ist Folgendes: Es nimmt das Passwort, das der Nutzer eingibt, ein Kennwort wie jedes andere, und verwandelt es in den kryptographischen Schlüssel, mit dem AES-256 dann tatsächlich die Datei verschlüsselt. Der Grund, warum man für diese Transformation nicht einfach den Klartext-SHA-Hash des Passworts nimmt, ist ein einfacher: weil ein direkter Hash schnell zu berechnen ist, und alles, was schnell zu berechnen ist, kann von einem Angreifer schnell ausprobiert werden. PBKDF2 macht diesen Prozess absichtlich langsam, indem es die Hash-Funktion 100.000 Mal in Folge anwendet, sodass das Berechnen eines einzigen Schlüssels messbar länger dauert, was zwar für den Nutzer unmerklich ist, aber einen Brute-Force-Angreifer, der Millionen von Passwörtern pro Sekunde ausprobiert, um einen Faktor von 100.000 verlangsamt. Das OWASP, also die Open Web Application Security Foundation, bezeichnete 100.000 Iterationen zum Zeitpunkt der Implementierung als Mindeststandard (OWASP, 2023, Password Storage Cheat Sheet), und neuere Empfehlungen gehen mittlerweile noch weiter nach oben, was eine Entwicklung ist, die ich in kommenden Versionen berücksichtigen werde.

Das Besondere an der Architektur ist nicht nur die Wahl dieser Algorithmen, die für sich genommen bereits solide und ausreichend wäre. Das Besondere ist die Zero-Knowledge-Architektur des gesamten Systems. Der Encryptor betreibt keinen Server, unterhält keine Datenbank und überträgt nichts ins Internet, und er kennt dein Passwort nicht und kann es strukturell auch nicht kennen, weil der gesamte kryptographische Prozess, sowohl Verschlüsselung als auch Entschlüsselung, ausschließlich im Arbeitsspeicher deines Browsers läuft und mit dem Schließen des Tabs vollständig verschwindet. Ich verwende die native Web Crypto API des Browsers, also die kryptographischen Funktionen, die Google Chrome, Firefox und Safari bereits eingebaut haben und die von diesen Unternehmen gepflegt und geprüft werden, statt eine externe Bibliothek einzubinden, die ich selbst nicht kontrollieren kann.

Die Architektur kennt keine Abhängigkeiten von Drittanbietern und keine installierbaren Pakete, die von fremden Repositories heruntergeladen werden müssen. Was existiert, ist eine einzige Datei namens index.html, die man öffnen kann, auch offline, auch ohne Internetverbindung, auch auf einem Air-Gap-System, das nicht mit dem Netz verbunden ist, was für manche der Menschen, die mir schreiben, keine theoretische Möglichkeit ist, sondern eine praktische Vorkehrung.

Was das bedeutet, wenn du aus Teheran schreibst

Jetzt möchte ich auf die iranischen Nachrichten zurückkommen, weil der technische Kontext, den ich gerade beschrieben habe, ohne sie unvollständig bleibt.

Der Iran hat seit dem 13. Juni 2025, unmittelbar nach den israelischen Angriffen auf iranische Atomanlagen, die digitale Überwachung seiner Bevölkerung weiter intensiviert und den Zugang zu internationalen Netzwerken nochmals verschärft (Internet Censorship in Iran, Wikipedia, 2026). Seit Januar 2026 läuft ein flächendeckender Netz-Shutdown, der als der längste annähernd vollständige Internetabschaltevorgang in der Geschichte des Landes gilt, wobei rund 11 Millionen Iraner auf Psiphon-VPN-Brücken angewiesen waren, um überhaupt eine Verbindung zur Außenwelt herzustellen (Iran’s January 2026 Internet Shutdown, arXiv, 2026). Der Staat hat mittlerweile ein sogenanntes “Filternet Plus”-System eingeführt, ein staatskontrolliertes Intranet, das den freien internationalen Datenverkehr für die meisten Bürger ersetzt, während eine kleine Gruppe registrierter Benutzer über sogenannte “weiße SIM-Karten” uneingeschränkten Zugang erhält, darunter Volksvertreter, Staatsjournalisten und Behördenvertreter. Man kennt das Muster aus der Geschichte.

In diesem Kontext ist die Frage, ob ein AES-256-GCM-verschlüsseltes Tool durch staatliche Hardware gebrochen werden kann, keine theoretische Frage, sondern eine sehr praktische, und die Antwort lautet: nein, nicht durch brutales Rechnen. Es gibt keine staatliche Hardware der Welt, auch keine der NSA, des GCHQ oder der iranischen Geheimpolizei, die AES-256 mit korrekter Implementierung und einem starken Passwort durch Brute Force brechen kann. Das ist der Konsens der internationalen Kryptographie-Forschungsgemeinschaft, nicht meine persönliche Einschätzung. Was gebrochen werden kann, ist das Passwort, wenn es schwach ist, und die menschliche Komponente, wenn jemand unter Druck gesetzt wird, es preiszugeben. Die Mathematik selbst ist integer.

Was mich an den Nachrichten aus dem Iran berührt, und das sage ich mit der Nüchternheit eines Mannes, der mehr als 25 Jahre lang für Gerichte und Ermittlungsbehörden gearbeitet hat, ist nicht die Schmeichelei, dass jemand mein Tool benutzt, sondern die implizite Aussage, die hinter jeder dieser Anfragen steht: dass dieser Mensch eine Datei hat, die er verschlüsseln muss, weil es für ihn riskant ist, wenn sie jemand anderes liest. Das ist keine abstrakte Datenschutzdiskussion, wie sie in deutschen Talkshows geführt wird, während jemand eine Weißweindiskussion anschließt. Das ist konkrete Realität, mit konkreten Konsequenzen für konkrete Menschen.

Brüssel, das versucht, Mathematik zu regulieren

Und jetzt kommt der Teil, der mich vom Schreibtisch aufstehen lässt, obwohl ich nicht rauche und deshalb keinen Zigarettenvorwand habe: Europa.

Denn während Iraner mir schreiben und fragen, ob ihr Staat ihre verschlüsselten Dateien lesen kann, sitzt in Brüssel ein Legislativapparat, der seit 2022 daran arbeitet, das europäische Äquivalent dieser Frage zu beantworten, und zwar in die entgegengesetzte Richtung. Die sogenannte Chatkontrolle, offiziell das Proposal for Child Sexual Abuse Regulation, CSAR, ist das bei weitem ambitionierteste europäische Projekt, Verschlüsselung systematisch zu untergraben, und sie hat das Privileg gehabt, mehrmals als politisch tot erklärt zu werden und trotzdem jedes Mal in einer neuen Verkleidung aufzutauchen (Wikipedia, 2026, Chat Control).

Das Grundkonzept war so simpel wie erschreckend: Alle privaten Nachrichten, alle Dateien, alle übertragenen Inhalte sollten vor der Verschlüsselung, also noch auf dem Gerät des Nutzers, automatisch auf illegale Inhalte durchsucht werden. Das nennt sich Client-Side-Scanning, und es bedeutet im Klartext, dass das, was technisch als verschlüsselte Kommunikation erscheint, faktisch überhaupt nicht verschlüsselt ist, weil das Gerät des Nutzers als ein kleines Polizeiassistenzgerät fungiert, das noch vor der Verschlüsselung schaut und berichtet. Die Electronic Frontier Foundation nannte die Chatkontrolle-Pläne “existenziell katastrophisch für Verschlüsselung” (EFF, 2025, Chat Control Plans Pose Existential Catastrophic Risk). Signal erklärte, das Unternehmen werde Europa verlassen, bevor es Hintertüren implementiere (Computer Weekly, 2025, Chat Control: Signal Threatens to Leave). Der Europäische Gerichtshof für Menschenrechte stellte im Februar 2024 in der Rechtssache Podchasov gegen Russland fest, dass Versuche, Verschlüsselung zu schwächen oder Hintertüren zu schaffen, gegen das Recht auf Privatsphäre verstoßen. Russland gegen Russland, wie man so schön sagt, und dieses Urteil hallt in Brüssel merkwürdig nach.

Am 26. März 2026 lehnte das Europäische Parlament die Verlängerung der sogenannten ersten Chatkontrolle-Iteration mit einer Stimme Mehrheit ab, knapper geht es nicht, wobei die zweite Iteration, die sogenannte Chatkontrolle 2.0, nach wie vor in Verhandlung ist und zu der der polnische Ratsvorsitz 2026 neue Anlaufenergie entwickelt hat. Das Muster ist bekannt. Man stirbt dreimal, und beim vierten Mal kommt man mit einem neuen Hut zurück.

Was ich in jenen Jahren gesehen habe, und warum das Argument nicht trägt

An dieser Stelle muss ich etwas sagen, das ich in der öffentlichen Debatte über die Chatkontrolle vermisse, nämlich die Perspektive von jemandem, der nicht in einer Brüsseler Kommission über Kindesmissbrauch spricht, sondern der die Festplatten in den Händen hatte.

Ich habe von 1998 bis 2000 in privaten Aufträgen gearbeitet, Firmennetze nach Einbrüchen durchleuchtet, Hacker analysiert und gesperrt, Angriffe rekonstruiert und von Viren befallene Systeme gereinigt, und ab 2000 dann als gerichtlich bestellter Sachverständiger für Staatsanwaltschaften und Ermittlungsbehörden beschlagnahmte Computersysteme ausgewertet, mehrere Jahre lang, systematisch, im Rahmen damals noch vergleichsweise neuer Strukturen der digitalen Forensik. Was ich auf diesen Systemen gesehen habe, hat mich bis heute geprägt, auf eine Art, die nicht weggeht und nicht verblasst, und ich wähle meine Worte hier mit Bedacht, weil das Thema Bedacht verlangt. Wir sprachen von inkrementierten Datenträgern, also von Speichermedien, die Schicht für Schicht, Verzeichnis für Verzeichnis, auf relevantes Material untersucht wurden, und was sich auf ihnen befand, überstieg in manchen Fällen hunderttausend Einzeldateien, Bilder und Videomaterial, Inhalte, gegen deren Existenz man als Mensch keine Gewöhnung entwickelt, egal wie viele Stunden man davon gesehen hat.

Die Videoauswertung folgte einer Methode, die von außen banal klingt und innen alles andere war: wir setzten einen Slider, der das Material in definierten Zeitabständen abtastete, weil die Täter gelernt hatten, sich zu tarnen. Ein beschlagnahmtes Laufwerk enthielt Westernfilme, Dokumentationen, harmlose Kompilationen, und das eigentliche Material kam ab Minute 36 oder Minute 42, eingeschnitten in konventionelle Unterhaltung, in der Hoffnung, dass ein flüchtiger Blick auf den Dateinamen und die ersten Sekunden genügte, um Prüfer abzulenken. Es genügte nicht, und wir haben alles gesehen.

Zur Identifikation bereits bekannter Dateien verwendeten wir PERKEO, ein Akronym, das für Programm zur Erkennung Relevanter Kinderpornographischer Eindeutiger Objekte stand und das das Bundeskriminalamt zentral pflegte und mit den Landeskriminalämtern synchronisierte. PERKEO arbeitete auf der Grundlage von MD5-Hashwerten, also digitalen Fingerabdrücken jeder einzelnen Datei, und dieser Mechanismus verdient eine kurze Erklärung, weil er für das Verständnis des gesamten Problems zentral ist. Ein Hashwert ist eine rechnerische Signatur, die aus dem vollständigen Inhalt einer Datei erzeugt wird und die sich nicht verändert, solange die Datei identisch bleibt, ob sie auf einer Festplatte in Bayern liegt oder auf einem Server in Bangkok, ob sie einmal oder zehntausendmal geteilt wurde. Erst wenn jemand einen Screenshot der Datei macht oder sie in einem Bildbearbeitungsprogramm öffnet und speichert, verändert sich die Pixelstruktur minimal, und damit auch der Hashwert. Wer eine Datei unverändert weitergibt, hinterlässt eine identische digitale Spur. Damals, in der Zeit vor dem Darknet, als der Tausch dieser Materialien überwiegend über AOL-Foren, über E-Mail-Verteiler und über Newsgroups erfolgte, war das ein mächtiges Werkzeug, weil die Dateien identisch blieben und die Hashwerte daher übereinstimmten. Jeder Treffer war ein bekanntes Bild, jeder Treffer war ein Kind, das bereits dokumentiertem Missbrauch ausgesetzt worden war.

Ich sage das nicht, um Grauen zu produzieren. Ich sage es, weil diese Erfahrung mich in die Lage versetzt, das Argument der Chatkontrolle von innen her zu beurteilen, und das Urteil, das sich daraus ergibt, ist schärfer als jedes technische Papier. Die Täter, die damals aktiv waren, und die Täter, die heute aktiv sind, haben mit Signal und Telegram und ähnlichen Plattformen eine Gemeinsamkeit: sie benutzen sie nicht für das, worum es wirklich geht. Der eigentliche Austausch von Missbrauchsmaterial erfolgte damals über AOL-Privatgruppen und E-Mail-Ketten, die für Außenstehende unsichtbar waren, und er erfolgt heute über das Darknet, über verschlüsselte Tauschbörsen, über Strukturen, die mit einer Massenüberwachung der WhatsApp-Kommunikation von 450 Millionen Europäern so viel zu tun haben wie ein Westernfilm mit dem, was ab Minute 36 beginnt. Das Bundeskriminalamt und internationale Partnerbehörden haben in den vergangenen Jahren erhebliche technische Fortschritte im Darknet erzielt, darunter die sogenannten Timing-Analysen im Tor-Netzwerk, mit denen im Fall der Plattform Boystown die Anonymität eines der Betreiber durch Identifikation seiner Tor-Einstiegsknoten aufgebrochen wurde (Panorama/STRG_F, 2024, Ermittlungen im Darknet: Strafverfolger hebeln Tor-Anonymisierung aus). Das funktioniert tatsächlich, mühsam und ressourcenintensiv zwar, aber es funktioniert, weil es dort ansetzt, wo die Täter tatsächlich sind.

Wer heute CSAM verbreitet und dabei Telegram benutzt, ist, mit Verlaub gesagt, ein Idiot, und Idioten stellen in keiner Tätergruppe die strategische Mehrheit. Die Chatkontrolle hätte auf diese Täter nicht mehr Wirkung als ein Türschloss auf jemanden, der durch das Fenster einsteigt. Was sie hätte, ist eine lückenlose Infrastruktur zur Massenüberwachung der gesamten europäischen Kommunikation, die am Tag ihrer Schaffung für einen Zweck erklärt wird und an jedem folgenden Tag für einen weiteren genutzt werden kann. Ich habe genug gesehen, um das Argument des Kinderschutzes ernst zu nehmen, und ich habe genug gesehen, um zu wissen, dass dieser spezifische Vorschlag ihn nicht leistet.

Was mich an dieser Situation mit der Präzision eines Fremdkörpers im Sichtfeld beschäftigt, ist die strukturelle Ähnlichkeit zwischen der europäischen und der iranischen Position. Beide sagen dem Bürger dasselbe: Verschlüsselung ist in Ordnung, wenn wir den Schlüssel haben. Beide begründen es unterschiedlich, die einen mit Kinderschutz, die anderen mit nationaler Sicherheit, aber das Ergebnis, nach dem sie greifen, ist identisch: eine Welt, in der nur autorisierte Augen lesen. Der Unterschied zwischen Teheran und Brüssel liegt nicht in der Logik des Anliegens, sondern im Kleid, das über diese Logik gezogen wird, und in der Tatsache, dass das Kleid in Brüssel deutlich teurer geschneidert ist.

Was ich aus den Lobesbriefen gelernt habe

Es gibt Nachrichten, die mich auf eine Weise ehrten, die ich nicht erwartet hatte, weil das Lob nicht von denen kam, von denen Lob im Allgemeinen zu erwarten ist. Nicht von Fachkollegen, nicht von Institutionen, sondern von einem Journalisten in einem Land, dessen Namen ich hier nicht schreibe, der mir mitteilte, dass er mit meinem Tool Dokumentenmaterial vor einer Durchsuchung seines Büros gesichert hatte, und dass dieses Material vorhanden war, nachdem die Durchsuchung abgeschlossen und der Laptop beschlagnahmt worden war. Oder von einer Frau aus einem anderen Land, die mir auf Englisch schrieb, knapp und ohne emotionale Ausschmückung, dass sie meinem Tool “ihr Vertrauen schenkt”, was in dem Kontext, den sie beschrieb, kein Kompliment war, sondern eine Verantwortungsübergabe.

Ich nehme diese Verantwortung ernst. Das ist der Grund, warum ich hier erkläre, was unter der Haube passiert, anstatt mich hinter Marketingbegriffen wie “militärische Verschlüsselung” zu verstecken, die zwar korrekt sind, aber nichts erklären. Wer mir vertraut, soll wissen, worauf er vertraut. Nicht auf mein Prestige, nicht auf einen Markennamen, sondern auf Mathematik, die ich nicht erfunden habe und die ich nicht modifiziert habe, die seit Jahrzehnten geprüft und bestätigt ist, und die ich in einer Form verpackt habe, die ein Mensch ohne Programmierkenntnis in einem Browser öffnen und benutzen kann, ohne irgendetwas zu installieren, ohne irgendetwas zu registrieren, ohne irgendeinen Dienst in Kenntnis zu setzen.

Das Open-Source-Prinzip ist dabei kein ideologisches Statement, sondern die einzige Form von Vertrauen, die in einem kryptographischen Kontext noch eine Bedeutung hat. Wer mir sagt, sein Tool sei sicher, aber zeigt mir den Code nicht, bittet mich, ihm zu glauben. Wer mir den Code zeigt, den ich selbst lesen oder von jemandem, dem ich vertraue, lesen lassen kann, bittet mich, der Mathematik zu vertrauen, und dieser Bitte komme ich gerne nach.

Die Otto-Sapiens-Klammer und was sie uns verrät

An dieser Stelle muss ich den Otto Sapiens erwähnen, weil er in jede meiner Betrachtungen früher oder später auftaucht wie ein unvermeidliches Tier, das man im Garten zwar nicht bestellt hat, das aber hartnäckig bleibt. Der Otto Sapiens, jene Variante des Homo Sapiens, die sich in dreißig Minuten Podcast-Konsum vollständig informiert glaubt, interessiert sich für Verschlüsselung genau so lange, wie Verschlüsselung in den Nachrichten ist. Er klickt auf Artikel über die Chatkontrolle, findet sie “besorgniserregend”, teilt den Link auf dem sozialen Netzwerk mit dem einen Buchstaben, und bestellt danach Pizza auf einer App, die seinen Standort, seine Bestellhistorie, sein Zahlungsverhalten und seine Gewohnheiten in Echtzeit protokolliert und an 14 Drittanbieter weitergibt, was in den Nutzungsbedingungen auf Seite 23 steht, die er nicht gelesen hat, weil er “Ich stimme zu” geklickt hat, wie immer.

Ich sage das nicht mit Verachtung. Ich sage es als Befund, mit jenem Lächeln, das man entwickelt, wenn man gelernt hat, die Welt mit einer gewissen forensischen Distanz zu beobachten. Der Otto Sapiens ist nicht böse, er ist bequem, was eine andere Kategorie ist, und er lebt in einer Infrastruktur, die seine Bequemlichkeit systematisch belohnt und sein Bewusstsein für die Kosten dieser Bequemlichkeit systematisch unterdrückt.

Das Interessante an den Nachrichten aus dem Iran ist, dass dort kein Platz für den Otto Sapiens ist. Wer in einem Land lebt, in dem ein falscher Klick einen Besuch der Behörden nach sich ziehen kann, der entwickelt eine ganz andere Aufmerksamkeit für das, was unter der Oberfläche digitaler Werkzeuge passiert. Diese Aufmerksamkeit ist nicht angeboren, sie ist erzwungen, und ich frage mich manchmal, wie viele Menschen in Europa diese Aufmerksamkeit erst dann entwickeln werden, wenn sie erzwungen wird.

Vorab-Warnung für Leser, die der eigenen Gleichgültigkeit nachgehen wollen

Ich halte an dieser Stelle einen Moment inne, weil ich das in jedem meiner Texte an irgendeiner Stelle tue, und frage direkt: Was machst du mit deinen Dateien? Nicht hypothetisch. Heute. Die Steuererklärung, die du letzten Monat fertiggestellt hast und die deinen Einkommen, deine Ausgaben, deine Kontonummer enthält, liegt sie in einer Dropbox? In einem Google Drive? In einem iCloud-Ordner, der automatisch synchronisiert wird und dessen Inhalt nach dem, was London Apple abgezwungen hat, innerhalb weniger rechtlicher Schritte für Behörden zugänglich ist? Oder liegt sie auf deinem Rechner, unverschlüsselt, weil du die Vorstellung, jemals auf fremde Daten angewiesen zu sein, beruhigend unwirklich findest?

Ich frage das nicht, um Panik zu erzeugen. Panik ist kein Werkzeug, das ich schätze, weder in der Forensik noch in der Öffentlichkeit. Ich frage das, weil die Menschen aus dem Iran, die mir schreiben, diese Frage nicht stellen, weil sie Paranoiker sind. Sie stellen sie, weil sie wissen, dass die Antwort einen Unterschied macht. Dieser Wissensvorsprung kostet sie etwas, das ich ihnen nicht wünsche. Aber er gibt ihnen auch eine Klarheit, die der Otto Sapiens im europäischen Wohlstand gerade nicht entwickelt, weil es für ihn keinen Druck gibt, der diese Klarheit erzwingt. Dieser Druck ist noch nicht da, aber er kommt.

Das Einzige, worauf ich mich vorbehaltlos verlasse

Wenn ich alle Briefe, alle Anfragen, alles Lob und alle technischen Fragen der letzten Wochen auf ihren kleinsten gemeinsamen Nenner reduziere, bleibt ein einziger Satz übrig, den ich mir von einem unbekannten Iraner nicht hätte gedacht, als ich den Encryptor schrieb, und der mich trotzdem nicht überrascht: “Ich vertraue Mathematik mehr als ich irgendeiner Regierung vertraue.”

Das ist keine politische Aussage, sondern eine erkenntnistheoretische, und es ist eine, der ich mich ohne weiteres anschließe, nicht als Manifestation von Staatsfeindlichkeit, sondern aus einer sehr einfachen Erfahrungstatsache heraus. Ich programmiere seit meinem dreizehnten Lebensjahr, heute bin ich sechsundfünfzig, und in den 43 Jahren dazwischen war Mathematik die einzige Wahrheit, die mir niemand beibringen musste, die einfach da war, und die mich noch kein einziges Mal belogen hat, während Regierungen mir das Gegenteil bewiesen haben.

Der Encryptor ist deshalb nicht das, was ein Sicherheitstool sein sollte, nämlich eine Notlösung für Extremsituationen. Er ist das, was ein Sicherheitstool sein kann, wenn man es nicht für den Otto Sapiens der Wohlstandsgesellschaft baut, sondern für den Menschen, der gelernt hat, dass Bequemlichkeit und Sicherheit verschiedene Ziele sind und dass man für das eine das andere aufgeben muss. Wer wartet, bis sein Staat den Bedarf an Verschlüsselung offiziell bestätigt, wartet auf eine Bestätigung, die strukturell nicht kommen kann, denn ein Staat, der seine Bürger wirklich nicht lesen möchte, sagt das nicht. Er schweigt, und schweigend entwickelt er die Infrastruktur, die das Lesen trotzdem möglich macht.

In Brüssel herrscht Schweigen, in Teheran nicht, und der Unterschied zwischen beiden Arten des Schweigens ist kleiner, als ich es mir vor diesem Frühjahr vorgestellt hätte.

Quellen

- Electronic Frontier Foundation. (2025). Chat Control plans pose existential catastrophic risk to encryption, says Signal. computerweekly.com. Abgerufen am 15. Mai 2026.

- Electronic Frontier Foundation. (2026, April 7). EU Parliament blocks mass-scanning of our chats: What’s next? eff.org. Abgerufen am 15. Mai 2026.

- Freedom House. (2026). Freedom in the World 2026: Iran country report. freedomhouse.org. Abgerufen am 15. Mai 2026.

- NIST. (2001). Announcing the Advanced Encryption Standard (AES) (FIPS 197). National Institute of Standards and Technology. Abgerufen am 15. Mai 2026.

- NIST. (2025, Januar 6). SP 800-38D Rev. 1 (Draft): Pre-Draft Call for Comments: GCM and GMAC Block Cipher Modes of Operation. csrc.nist.gov. Abgerufen am 15. Mai 2026.

- OWASP. (2023). Password Storage Cheat Sheet: PBKDF2 iteration count recommendations. cheatsheetseries.owasp.org. Abgerufen am 15. Mai 2026.

- Panorama/STRG_F. (2024, September). Ermittlungen im Darknet: Strafverfolger hebeln Tor-Anonymisierung aus. NDR/ARD. Abgerufen am 15. Mai 2026.

- Wikipedia. (2026). PERKEO-Datenbank. In Wikipedia, die freie Enzyklopädie. Abgerufen am 15. Mai 2026.

- Wikipedia. (2026). Chat Control. In Wikipedia, die freie Enzyklopädie. Abgerufen am 15. Mai 2026.

- Wikipedia. (2026). Internet censorship in Iran. In Wikipedia, die freie Enzyklopädie. Abgerufen am 15. Mai 2026.

- Yifan Liu et al. (2026, März 30). Iran’s January 2026 Internet Shutdown: Public data, censorship methods, and circumvention techniques. arXiv:2603.28753. Abgerufen am 15. Mai 2026.