Was dein Browser gesteht, bevor du ein einziges Wort tippst

Über die stille Anatomie einer Internetverbindung, die spektakuläre Unvollständigkeit jedes „Wie ist meine IP“-Dienstes, der jemals das Web mit Werbebannern verschandelt hat, und IP Beacon V3.5, das werbungsfreie, quelloffene, forensisch vollständige Werkzeug, das dir endlich zeigt, was du mit jedem einzelnen Klick tatsächlich preisgibst.

Es gibt ein bestimmtes Ritual des modernen Internetlebens, das ich mit der Zeit als beinahe beleidigend in seiner Unzulänglichkeit empfinde. Du öffnest einen Browser, du tippst „Wie ist meine IP-Adresse“, und innerhalb von Sekunden schaust du auf 4 Zahlen, die durch Punkte getrennt sind, umgeben von 3 Werbebannern, einem Cookie-Einwilligungsdialog, der breiter ist als dein Bildschirm, einem Newsletter-Abonnement-Popup und einer heiteren Einladung, auf einen Premium-Plan upzugraden, der dir dieselben 4 Zahlen etwas schneller mitteilt. Die Zahl, die du wolltest, ist da, technisch gesehen, irgendwo zwischen den gesponserten Links und der animierten Seitenleiste. Sie sagt dir beinahe nichts darüber, was in dem Moment, in dem dein Browser Kontakt zu dieser Seite aufnahm, tatsächlich geschah. Ich hatte irgendwann genug davon und baute etwas anderes.

Die unerträgliche Langeweile von „Wie ist meine IP“

Die Gattung des IP-Checkers ist vielleicht die intellektuell unehrlichste Produktkategorie im modernen Web. Jeder dieser Dienste präsentiert sich als datenschutzverbesserndes Transparenzwerkzeug und betreibt gleichzeitig Werbenetzwerke, Analyse-Tracker und Datenhändler im Hintergrund, die genau die Informationen ernten, die er vorgibt offenzulegen. Die Ironie wäre amüsant, wenn sie nicht so tief in das Geschäftsmodell eingebettet wäre. Du besuchst eine Seite, um herauszufinden, welche Daten du preisgibst, und gibst dabei genau diese Daten an die Seite preis, die du besuchst, die sie dann weiterverkauft. So dreht sich das Karussell.

Ich baute IP Beacon ursprünglich aus persönlicher Notwendigkeit heraus, weil ich häufig Verbindungsdetails überprüfen, Geolokalisierungsergebnisse testen und nachsehen musste, was ein bestimmtes Netzwerk-Setup nach außen sendete, und ich keinen einzigen Dienst fand, der das tat, ohne mich mit Werbung für VPN-Dienste zu behelligen. Die Ironie, VPN-Werbung auf einer Seite zu sehen, die jeden VPN dank eines WebRTC-Lecks durchschauen konnte, das die Seite keinerlei Interesse hatte offenzulegen, war mir nicht entgangen. Die aktuelle Version, IP Beacon V3.5, ist das Ergebnis mehrerer Überarbeitungsrunden im Verlauf von 2025 und bis in das Jahr 2026, und sie steht jetzt live unter my.0at.de sowie als kostenloser Download unter der MIT-Lizenz zur Verfügung, was bedeutet, dass du sie auf deinem eigenen Server betreiben, auf deinem Desktop-Computer laufen lassen oder durch einfaches Doppelklicken auf die HTML-Datei lokal öffnen kannst, ohne eine einzige Abhängigkeit zu installieren.

IP Beacon starten: my.0at.de | Zum Artikel

Bevor ich erkläre, was IP Beacon tut, ist es sinnvoll, etwas Zeit damit zu verbringen, was dein Browser tut, still, automatisch und völlig ohne dein Wissen, in den Bruchteilen einer Sekunde, bevor eine Seite fertig geladen ist.

Was du mit jedem Klick tatsächlich preisgibst

In dem Moment, in dem dein Browser eine HTTP-Anfrage an irgendeinen Server im Internet stellt, beginnt eine Kaskade von Datenübertragungen, über die der durchschnittliche Nutzer noch nie nachgedacht hat und über die die meisten IP-Checker-Dienste strukturell wenig Interesse haben vollständig zu berichten, weil ein vollständiger Bericht Fragen aufwerfen würde, was die Checker selbst erheben. Deine öffentliche IPv4-Adresse reist mit jedem einzelnen Paket als technische Notwendigkeit mit, trägt aber ein erheblich größeres inferenzielles Gewicht, als eine bloße Ziffernfolge vermuten lässt. Geolokalisierungsdatenbanken wie MaxMind’s GeoIP, gepflegt durch eine Kombination aus Datensätzen der regionalen Internetregistrierungsstellen, von Internetdienstanbietern bereitgestellten Geodaten und Netzwerkdaten aus Crowd-Quellen, können deine IP-Adresse einem Land, einer Region, einer Stadt und häufig einer Postleitzahl zuordnen, wobei die Genauigkeit auf Stadtebene je nach Infrastruktur des Anbieters und je nachdem, ob dein IP-Block statisch oder dynamisch vergeben wird, typischerweise zwischen 50 und 75 Prozent liegt (IP2Location Blog, 2024, „IP Geolocation Capabilities: Myths and Facts“). Diese Genauigkeitsspanne ist für individuelle Nutzer breiter, als sie klingt, und für forensische und analytische Zwecke enger, als sie klingt, weil dieselbe Datenbank, die deine Stadt um 80 Kilometer verfehlt, deinen Internetanbieter, deine autonome Systemnummer und die organisatorische Zugehörigkeit deines Netzwerks mit nahezu absoluter Sicherheit korrekt ausweist.

Über die IP-Adresse selbst hinaus sendet dein Browser einen User-Agent-String, der seinen Typ, seine Version und das darunter laufende Betriebssystem identifiziert, ein String, der seit den frühesten Tagen der Web-Analyse als primärer Fingerprinting-Vektor genutzt wird und dessen Informationswert mit der Zeit nicht geringer geworden ist. Deine Browser-Spracheinstellung, die oft mit regionaler Identität korreliert, auch wenn die IP-gestützte Geolokalisierung uneindeutig ist, begleitet jede Anfrage. Deine Bildschirmauflösung, die über die Navigator-API ohne explizite Genehmigungsanfrage übermittelt wird, fügt eine weitere Dimension hinzu. Deine Systemzeitzone, dein lokales Datum und deine lokale Uhrzeit sowie das Verhalten deiner Grafikeinheit unter WebGL-Rendering sind allesamt über Standard-JavaScript-Code aus dem Browser-Kontext auslesbar, den jede Webseite frei ausführen kann, ohne zu fragen, ohne dich zu benachrichtigen und ohne eine Spur zu hinterlassen.

Einzeln betrachtet ist keiner dieser Datenpunkte besonders sensibel. Zusammen bilden sie das, was Forscher heute als Browser-Fingerabdruck bezeichnen, einen zusammengesetzten Bezeichner, der nachweislich beständiger und eindeutiger ist als ein Cookie, weil er nicht gelöscht werden kann, nicht durch die Ablehnung von Cookies blockiert werden kann und keine Speicherung auf deinem Gerät erfordert. Eckersleys grundlegende Studie von 2010 an der Electronic Frontier Foundation (Eckersley, P., 2010, „How Unique Is Your Web Browser?“, Privacy Enhancing Technologies Symposium PETS 2010, Lecture Notes in Computer Science, 6205, 1-18) zeigte, dass Browser-Fingerabdrücke bereits zu diesem frühen Zeitpunkt ausreichend entropiereich waren, um die Mehrheit der Nutzer eindeutig zu identifizieren. Die nachfolgende AmIUnique-Studie von Laperdrix, Rudametkin und Baudry (Laperdrix, P., Rudametkin, W., & Baudry, B., 2016, „Beauty and the Beast: Diverting Modern Web Browsers to Build Unique Browser Fingerprints“, IEEE Symposium on Security and Privacy 2016, 878-894), die zwischen November 2014 und Februar 2015 rund 118.934 Fingerabdrücke erfasste, stellte fest, dass 89,4 Prozent der Browser-Konfigurationen im Datensatz einzigartig waren. Zhaos Arbeit von 2024 zur flussorientierten Erkennung von Browser-Fingerprinting (Zhao, R., 2024, „Toward the flow-centric detection of browser fingerprinting“, Computers & Security, 137, 103642) dokumentiert die fortgesetzte Ausweitung der Fingerprinting-Techniken auf Canvas-Rendering-Artefakte, WebGL-Hardware-Signaturen und Audio-API-Timing-Messungen als Entropiequellen, die 2010 noch nicht existierten, heute aber zum Standard anspruchsvoller Tracking-Implementierungen gehören.

Was das in der Praxis bedeutet: Eine Webseite, die du heute ohne Anmeldung, ohne Akzeptanz von Cookies und ohne Angabe identifizierender Informationen besuchst, kann dich beim nächsten Besuch mit hoher Wahrscheinlichkeit wiedererkennen, und beim übernächsten, und beim Besuch in 6 Monaten, sofern deine Hardware und Browser-Konfiguration stabil bleiben. Das ist kein theoretisches Risiko. Forschung eines Teams der Johns Hopkins University und der Texas A&M University, 2026 veröffentlicht, erbrachte den empirischen Nachweis, dass Webseiten Browser-Fingerprinting aktiv für sitzungs- und seitenübergreifendes Tracking in realen Produktionsumgebungen einsetzen (Cao, Y. et al., 2026, „Websites Are Tracking You Via Browser Fingerprinting“, Johns Hopkins Information Security Institute). Die Tagungsberichte der SECURWARE 2024 dokumentieren die Beschleunigung dieser Techniken, während sich Entropiequellen vervielfältigen und die Hardware-Diversität mit jeder neuen Prozessor- und GPU-Generation weiter zunimmt (SECURWARE, 2024, „Fingerprinting and Tracing Shadows: The Development and Impact of Browser Fingerprinting“, 18. Internationale Konferenz zu Emerging Security Information, Systems and Technologies).

Die WebRTC-Falle: Wenn dein VPN nicht ausreicht

Es gibt eine zweite Kategorie von Datenübertragungen, die die meisten IP-Checker bestenfalls am Rande erwähnen, und diese Kategorie betrifft WebRTC, kurz für Web Real-Time Communication, die Browser-API, die Videoanrufe, Sprachkommunikation und Peer-to-Peer-Dateiübertragungen direkt im Browser ermöglicht. WebRTC ist eine genuinely nützliche Technologie, und ich plädiere nicht für ihre Abschaffung. Das Problem ist architektonischer Natur und wurde im IETF RFC 8828 explizit eingestanden (Shieh, J. & Uberti, J., 2021, „WebRTC IP Address Handling Requirements“, IETF RFC 8828), das unmissverständlich festhält, dass WebRTCs IP-Handling-Mechanismen für Konnektivität und nicht für Datenschutz entwickelt wurden und dass die Spezifikation das Risiko von IP-Leckagen als inhärentes Merkmal des Designs anerkennt.

Der Mechanismus funktioniert folgendermaßen: Um eine Peer-to-Peer-Verbindung herzustellen, nutzt WebRTC ein Protokoll namens ICE, Interactive Connectivity Establishment, das deine Netzwerkschnittstellen direkt abfragt, um alle verfügbaren IP-Pfade zwischen deinem Gerät und einem entfernten Gegenüber zu ermitteln. Diese Abfrage erfolgt auf der Anwendungsschicht innerhalb des Browsers, was bedeutet, dass sie nicht durch den VPN-Tunnel geleitet wird, der auf der Netzwerkschicht unterhalb des Browsers operiert. Die Konsequenz ist, dass eine bösartige oder schlicht neugierige Webseite wenige Zeilen JavaScript-Code einbetten kann, die ein RTCPeerConnection-Objekt erstellen und so den Browser veranlassen, seine Netzwerkschnittstellen aufzuzählen und alle erkannten IP-Adressen zu melden, einschließlich deiner tatsächlichen öffentlichen IPv4-Adresse und, wenn vorhanden, deiner IPv6-Adresse, unabhängig davon, ob du mit einem VPN verbunden bist, dessen gesamter Sinn darin besteht, genau diese Adressen zu verbergen.

Einem 2025 von Surfshark veröffentlichten Forschungsbericht zufolge, der in der nachfolgenden Sicherheitsliteratur zitiert wird, weisen etwa 23 Prozent aller VPN-Verbindungen WebRTC-Leckagen auf, was bedeutet, dass grob 1 von 4 Nutzern, die sich durch ein VPN geschützt glauben, ihre echte öffentliche IP-Adresse tatsächlich an jede Webseite übermitteln, die sie per 3-zeiligem JavaScript-Snippet abfragt (Surfshark Research, 2025, referenziert in Kordu Tools, 2025, „WebRTC Leaks Explained: Why Your VPN Might Not Protect You“). Eine 2023 durchgeführte Befragung von 500 Remote-Arbeitern ergab, dass 35 Prozent der VPN-Nutzer beim korrekten Testen feststellten, dass WebRTC ihre tatsächliche IP-Adresse neben der des VPN-Servers meldete (GeeLark, 2025, „WebRTC Leak Prevention“). Die standardmäßig für dieses Verhalten anfälligsten Browser sind Chrome, Firefox, Opera und Microsoft Edge, die zusammen den überwältigenden Teil der globalen Browser-Nutzung abdecken.

IPv6 verschärft dieses Problem auf eine Weise, die besondere Aufmerksamkeit verdient. Die meisten privaten IPv4-Adressen werden von einem Internetanbieter dynamisch zugeteilt und ändern sich periodisch, was ihre Nutzbarkeit als dauerhafte Identifikatoren begrenzt. IPv6-Adressen hingegen werden häufig von der Hardware-MAC-Adresse eines Geräts abgeleitet, durch einen Prozess namens SLAAC, Stateless Address Autoconfiguration, was bedeutet, dass eine über einen WebRTC-Leck entdeckte IPv6-Adresse als quasi-permanenter, hardware-gebundener Identifikator für dein Gerät dienen kann, einer, der VPN-Sitzungswechsel, Anbieterwechsel und die gesamte Betriebslebensdauer der Hardware überdauert. Das ist aus forensischer Sicht der Identifikation erheblich bedeutsamer als eine dynamische IPv4-Adresse, und es ist etwas, das mir in meiner Arbeit mit digitalen Beweismitteln mehrfach relevant begegnet ist.

IP Beacon V3.5 testet explizit auf WebRTC-Lecks und zeigt sowohl deine öffentlichen IPv4- als auch IPv6-Adressen neben den Adressen an, die über den WebRTC-ICE-Mechanismus gemeldet werden, wobei jede Diskrepanz zwischen beiden Adresssätzen sofort sichtbar wird. Das ist keine Funktion, die sich die meisten IP-Checker die Mühe machen umzusetzen, und es ist keine Funktion, die den Interessen von Diensten dient, die gleichzeitig auch VPN-Abonnements verkaufen, weil die Ergebnisse manchmal wenig schmeichelhaft für diese Produkte ausfallen.

Browser-Fingerprinting: Das Tracking, das jede Cookie-Löschung überlebt

Um zu verstehen, warum IP Beacon Geräteinformationen neben Netzwerkdaten ausweist, muss man die Beziehung zwischen IP-gestützter Identifikation und Browser-gestützter Identifikation verstehen und warum beide zusammen erheblich aussagekräftiger sind als jede einzeln. Deine IP-Adresse teilt einer Webseite deinen ungefähren Standort, deinen Internetanbieter und die organisatorische Zugehörigkeit deines Netzwerks mit. Dein Browser-Fingerabdruck teilt ihr mit, welches spezifische Gerät du verwendest, die Software-Umgebung, in der es läuft, und eine Reihe hardware-korrelierter Signaturen, die sich langsamer verändern als deine IP-Adresse. Wenn diese 2 Datenströme kombiniert und über Besuche hinweg korreliert werden, ergibt sich ein Profil, das dich mit hoher Wahrscheinlichkeit identifizieren kann, auch wenn sich deine IP-Adresse zwischen Sitzungen geändert hat, was bei privaten Anschlüssen, in Mobilfunknetzen und hinter Carrier-grade-NAT-Konfigurationen, hinter denen viele Nutzer eine einzige öffentliche Adresse teilen, routinemäßig der Fall ist.

Die spezifischen Komponenten, aus denen ein Browser-Fingerabdruck besteht, haben sich seit Eckersleys Baseline von 2010 erheblich erweitert. Canvas-Fingerprinting, erstmals systematisch von Mowery und Shacham beschrieben (2012, „Pixel Perfect: Fingerprinting Canvas in HTML5“, Proceedings of W2SP 2012), nutzt subtile Unterschiede in der Art und Weise aus, wie verschiedene Grafik-Hardware und Treiberkombinationen dieselbe HTML5-Canvas-Zeichenanweisung rendern und dabei ein Bild erzeugen, dessen Pixelwerte auf eine Weise variieren, die pro Gerät konsistent und geräteübergreifend oft einzigartig ist. WebGL-Fingerprinting erweitert diesen Ansatz auf das 3-dimensionale Rendering, wo Unterschiede in der GPU-Architektur, der Treiberversion und der Anti-Aliasing-Implementierung messbare Variation erzeugen. Audio-API-Fingerprinting erfasst Timing-Unterschiede in der Art, wie die Audio-Verarbeitungspipeline des Browsers Standard-Rechenoperationen ausführt. Diese Techniken sind zustandslos, hinterlassen keine Spuren auf dem Gerät des Nutzers, können durch das Löschen von Verlauf oder Cookies nicht ausgehebelt werden und bleiben über private Browsersitzungen hinweg in allen Mainstream-Browsern außer dem Tor Browser bestehen, der diese Ausgaben gezielt randomisiert, um Fingerprinting zu unterbinden.

IP Beacons Gerätemodul meldet den Canvas-Fingerabdruck-Hash deines Browsers und gibt dir eine konkrete sichtbare Darstellung dessen, wie dieser Fingerabdruck von außen aussieht, zusammen mit deinem User-Agent, deiner Bildschirmauflösung, deiner Zeitzone und deiner Spracheinstellung. Das Privacy-Score-Modul synthetisiert diese Variablen und die Netzwerkdaten zu einer quantifizierten Bewertung, wie identifizierbar deine aktuelle Konfiguration ist, und markiert spezifische Risikofaktoren. Das sind Informationen, die jede Webseite, die du besuchst, still erheben kann, und IP Beacons Beitrag besteht schlicht darin, diese Erhebung für dich sichtbar zu machen, statt sie unsichtbar für alle außer dem Tracker zu lassen.

IP Beacon V3.5: Was das Werkzeug tatsächlich tut

Die aktuelle Version V3.5, live unter my.0at.de, ist gegenüber der V3.0, die ich im ursprünglichen Artikel vom März 2025 beschrieb, erheblich ausgebaut. Während V3.0 IP-Geolokalisierung und grundlegende Browser-Daten in einem sauberen Einzeldatei-Format lieferte, gliedert V3.5 seine Ausgabe in 6 dedizierte analytische Module auf, von denen jedes unabhängig als PDF direkt aus dem Browser exportiert werden kann, ohne Server-Upload, mittels der jsPDF-Bibliothek, die vollständig in clientseitigem JavaScript läuft.

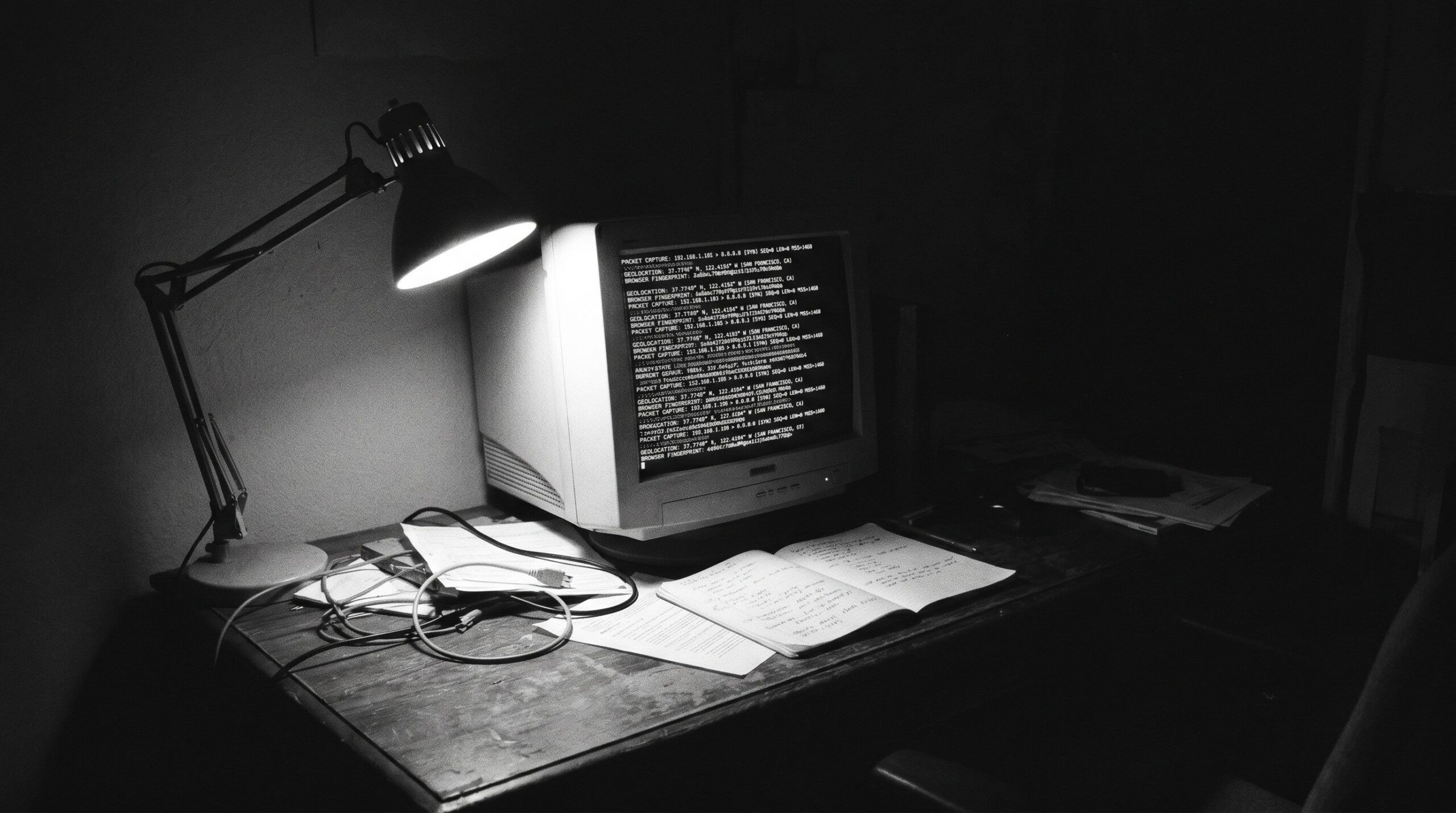

Das Modul IP-Analyse meldet sowohl deine IPv4- als auch deine IPv6-Adresse, bezogen von ipify.org bzw. api64.ipify.org, und übergibt die IPv4-Adresse dann zur Geolokalisierung an ipapi.co, das Land, Region, Stadt, Postleitzahl, Breiten- und Längengrad, Zeitzone, Name des Internetanbieters und autonome Systemnummer zurückliefert. Es gleicht das Ergebnis mit dem CDN-Trace-Endpunkt von Cloudflare ab, der eine unabhängige Lesart deiner IP liefert und VPN- sowie Proxy-Konfigurationen aufdecken kann, die eine naive Geolokalisierungsabfrage möglicherweise nicht erkennt. Das Modul Geräteinformationen meldet deinen User-Agent-String, dein Betriebssystem, deine Browser-Version, deine Bildschirmauflösung, deine Browser-Sprache sowie Datum und Uhrzeit, ausschließlich aus der integrierten Navigator-API des Browsers, ohne externe Anfragen. Das Modul Datenschutz-Bewertung synthetisiert diese Variablen zu einer bewerteten Einschätzung und markiert Risikofaktoren wie veraltete Browser, ungeschützte WebRTC-Exposition oder offensichtliche Fingerprinting-Anfälligkeit. Das Modul Netzwerktests führt DNS-Lookup-Timing-Messungen gegenüber den öffentlichen Resolvern von Cloudflare, Google, Amazon und Apple durch und liefert damit ein praktisches Messwerkzeug für Netzwerkleistungsanalysen, das IT-Fachleute in diagnostischen Arbeitsabläufen direkt einsetzen können. Das Port-Scanner-Modul prüft den Status relevanter Netzwerk-Ports auf deiner Verbindung. Das Sicherheitsinfo-Modul liefert eine strukturierte Zusammenfassung des Risikoprofils deiner Verbindung, einschließlich VPN- und Proxy-Erkennungssignalen sowie dem WebRTC-Leck-Status.

Alle diese Verarbeitungen erfolgen clientseitig, in deinem Browser, ohne Schreiben von Daten in irgendeine Server-Datenbank, ohne Protokollierung, ohne Sitzungs-Tracking und ohne Cookies jeglicher Art. Die Geolokalisierungsabfrage erfordert die Übermittlung deiner IP-Adresse an ipapi.co, was im DSGVO-konformen Datenschutzhinweis, der direkt in die Seite eingebettet ist, explizit offengelegt wird. Die CDN-Trace-Anfrage erfordert eine ebenso offengelegte Anfrage an Cloudflare. Über diese 2 dokumentierten externen Anfragen hinaus findet die gesamte Analyse im Arbeitsspeicher deines Browser-Tabs statt und wird mit dem Schließen der Seite dauerhaft gelöscht.

Für wen dieses Werkzeug gedacht ist und wie man es in wenigen Minuten betreibt

IP Beacon wurde für einen bestimmten Nutzertyp entwickelt, aber diese Kategorie ist erheblich breiter als es zunächst scheinen mag. Netzwerk- und IT-Fachleute werden die DNS-Timing-Messungen und den Port-Scanner sofort für Verbindungsdiagnosen nutzen können. Webhoster können IP Beacon als mehrwertschaffendes Kundenwerkzeug einsetzen und Kunden eine saubere Oberfläche bieten, auf der sie eigene Verbindungsdetails überprüfen und auf VPN-Leckagen testen können, ohne sie zu einem Dienst des Mitbewerbers schicken zu müssen. Sicherheitsforscher und Penetrationstester werden die WebRTC-Leck-Erkennung und die Browser-Fingerabdruck-Offenlegung unmittelbar relevant für ihre Arbeit finden. Datenschutzbewusste Nutzer, die verstehen wollen, was sie senden, bevor sie entscheiden, ob sie Schutzmaßnahmen ergreifen, finden in der Datenschutz-Bewertung echte Auskunft auf eine Weise, die kein Standard-IP-Checker je motiviert war zu liefern. Entwickler, die netzwerk-bewusste Anwendungen bauen, finden im Fingerabdruck-Bericht ein nützliches Bild der clientseitigen Datenfläche, auf die ihre eigenen Produkte zugreifen können.

Die Bereitstellungsoptionen verdienen eine präzise Beschreibung, weil die Einfachheit Teil des Designs ist. Der minimale Einsatz erfordert keinerlei Installation: Lade die einzelne HTML-Datei von my.0at.de herunter, doppelklicke auf sie, und sie öffnet sich im Standard-Browser mit vollem Funktionsumfang, ohne Server, ohne Datenbank, ohne Konfigurationsdatei, ohne Installationsprozess. Wer das Werkzeug öffentlich für eigene Nutzer oder Kunden hosten möchte, lädt die HTML-Datei in ein beliebiges Webserver-Verzeichnis hoch, erstellt optional mit einem kostenlosen Online-Favicon-Generator ein favicon.ico für das Browser-Tab-Icon, und das Werkzeug ist sofort betriebsbereit. Die MIT-Lizenz, unter der IP Beacon V3.5 veröffentlicht wird, erlaubt Nutzung, Modifikation, Weitergabe und sogar die Einbindung in kommerzielle Produkte ohne Einschränkung, sofern der Copyright-Hinweis in der Datei erhalten bleibt.

Die Einzeldatei-Architektur, die ich in V3.0 einführte und durch spätere Versionen verfeinerte, verkörpert eine bewusste Überzeugung. Frühere Versionen verteilten Funktionalität auf mehrere Dateien, Verzeichnisse und Konfigurationsoptionen, was technisch sauber war, aber eine Einstiegshürde für Nutzer schuf, die schlicht ihre Verbindung überprüfen wollten, ohne in eine Web-Entwicklungsaufgabe hineingezogen zu werden. Die Konsolidierung von allem in eine einzige HTML-Datei mit eingebettetem JavaScript und CSS beseitigt diese Hürde vollständig. Die Datei ist klein genug, um sie per E-Mail zu verschicken, klein genug für den einfachsten Shared-Hosting-Plan, klein genug, um sie auf einem USB-Stick zu tragen, und klein genug, um sie in der Entwicklerkonsole eines Browsers in angemessener Zeit vollständig zu lesen, was bedeutet, dass du genau nachvollziehen kannst, was sie tut, bevor du ihr vertraust. Das ist die Beziehung, die ein Datenschutzwerkzeug zu seinen Nutzern haben sollte.

Keine Daten, volle Transparenz: Die Datenschutz-Architektur

Da IP Beacon explizit ein Datenschutz-Transparenzwerkzeug ist, verdient seine eigene Datenschutz-Architektur dieselbe Prüfung, die es auf die Verbindungen anwendet, die es analysiert. Das Werkzeug verwendet keine Cookies jeglicher Art, kein localStorage, kein sessionStorage, keine Analyse- oder Telemetrie-Software, keinen Werbe-Code, keine Tracking-Pixel und keine der Überwachungsinfrastruktur, die in kommerziellen Webangeboten zur Standardausstattung geworden ist. Die PDF-Export-Funktion nutzt die jsPDF-Bibliothek, die von cdnjs.cloudflare.com geladen wird, was bedeutet, dass deine IP-Adresse Cloudflares CDN erreicht, wenn diese Bibliothek lädt. Die Icons werden über Lucides CDN bei unpkg.com ausgeliefert, was eine weitere Anfrage an diesen Dienst erzeugt. Diese 2 externen CDN-Anfragen sind beide explizit im Datenschutzhinweis des Werkzeugs offengelegt, weil ein Datenschutzwerkzeug, das seine eigenen externen Abhängigkeiten verschleiert, seine gesamte Prämisse untergraben würde.

Wer IP Beacon lokal aus einer heruntergeladenen Datei statt von my.0at.de ausführt, kann den HTML-Quellcode in einem beliebigen Texteditor öffnen und jede Zeile Code selbst lesen, genau bestätigen, welche Anfragen er stellt, und wenn dieses Kontrollniveau wichtig ist, lokale Kopien der CDN-Bibliotheken einsetzen, um alle externen Anfragen außer den 2 notwendigen API-Aufrufen für IP-Auflösung und Geolokalisierung zu eliminieren. Der Quellcode ist lesbar, nicht verschleiert und kurz genug, dass diese Überprüfung eine Frage von wenigen Minuten ist.

Verantwortlicher für IP Beacon ist George A. Rauscher, intelligent piXel GmbH, International Institute of Forensic Expertise (IIFE), Enzianstrasse 4a, 82319 Starnberg, eingetragen beim Amtsgericht München unter HRB 207 679, betrieben unter deutschem Recht und der Datenschutz-Grundverordnung. Das bedeutet: Das Werkzeug hat eine ladungsfähige Anschrift, eine eingetragene juristische Person dahinter und eine namentlich genannte verantwortliche Person, die den Pflichten unterliegt, die die DSGVO Datenverarbeitern auferlegt, auch solchen, die in diesem Fall genuinely nichts verarbeiten und speichern.

Eine kurze Warnung für alle, die lieber nicht darüber nachdenken

Irgendwann beim Schreiben über Browser-Fingerprinting, WebRTC-Lecks und die Datenoberfläche einer gewöhnlichen Webverbindung ist ein verantwortungsvoller Autor verpflichtet, darauf hinzuweisen, dass manche Leser diese Informationen als unangenehm empfinden werden. Es gibt eine komfortable Mittelposition, die in Diskussionen über digitalen Datenschutz mit gewisser Regelmäßigkeit auftaucht: die Position, dass all dies nichts zu bedeuten hat, weil man ohnehin nichts zu verbergen hat. Ich möchte diese Position mit dem Respekt behandeln, den sie verdient, was bedeutet, sie direkt anzusprechen, statt sie mit einer rhetorischen Geste abzuservieren.

Das Argument, nichts zu verbergen zu haben, setzt voraus, dass die Einrichtungen, die deinen Browser-Fingerabdruck, deine IP-Adresse, deine Geolokalisierung, deine Gerätekonfiguration und deine Browsing-Muster erheben, in deinem Interesse oder zumindest neutral handeln. Es setzt voraus, dass aus diesen Daten aufgebaute Profile niemals dazu verwendet werden, dich bei Versicherungspreisen, Kreditbewertungen, Inhaltszugangsbeschränkungen oder bei den zahlreichen anderen Anwendungskontexten zu benachteiligen, in denen Verhaltensdaten nachweislich von kommerziellen und staatlichen Akteuren eingesetzt wurden. Es setzt voraus, dass die Datenbanken, die diese Informationen aufbewahren, sicher sind, dass sie nicht kompromittiert werden und dass die Daten nicht an Dritte weitergegeben werden, deren Interessen du nicht zugestimmt hast zu bedienen. Es setzt voraus, dass dein künftiges Verhalten, deine Überzeugungen und deine Lebensumstände niemals eine rückwirkende Relevanz für heute erhobene Daten erzeugen werden.

Ich habe genug Zeit mit der forensischen Untersuchung digitaler Beweise verbracht, um erhebliche Schwierigkeiten mit jedem einzelnen dieser Annahmen zu haben, und ich sage das nicht, um Alarm zu schlagen, sondern um präzise zu sein. Das bedeutet nicht, dass vollständige Privatheit erreichbar ist oder dass du gelähmt sein solltest. IP Beacon erklärt in seiner eigenen Dokumentation explizit, dass es keine Cybersicherheitslösung ist und keine Privatheit garantiert. Was es tut, ist die bestehende Situation sichtbar zu machen, damit Entscheidungen über deine Online-Konfiguration in voller Kenntnis dessen getroffen werden, was die Standardeinstellung tatsächlich sendet.

Schlusswort

Das Web wurde zu dem, was es ist, teilweise weil die kommerzielle Logik der Werbeüberwachung jeden Besuch in eine Transaktion verwandelte, bei der Nutzer mit Daten zahlen, deren Weitergabe sie nie bewusst akzeptiert haben. Die Gattung des IP-Checkers ist ein kleines, aber strukturell perfektes Beispiel dieser Logik: Dienste, die Transparenz als Produkt anbieten, während sie die Opazität ihrer eigenen Operationen maximieren, umgeben von Werbung für Schutzwerkzeuge, die von der gleichen Industrie verkauft werden, die das Problem erst schuf. IP Beacon ist meine Weigerung, an dieser Logik teilzunehmen, als kostenloser Download angeboten, unter einer offenen Lizenz, mit einem Quellcode, den jeder lesen kann, der bereit ist, 5 Minuten in einer Browser-Konsole zu verbringen.

Wer versteht, was sein Browser bei jeder Verbindung sendet, und entscheidet, keine Schutzmaßnahmen zu ergreifen, trifft eine legitime und informierte Entscheidung. Wer versteht, was gesendet wird, und entscheidet, dass getesteter WebRTC-Leck-Schutz, eine datenschutzfreundlichere Browser-Konfiguration und gelegentliche Fingerabdruck-Überprüfung den bescheidenen Aufwand wert sind, den sie erfordern, trifft ebenfalls eine legitime und informierte Entscheidung. Die einzige Entscheidung ohne legitime Grundlage ist es, weiterhin ein detailliertes technisches Profil des eigenen Geräts, Standorts, Netzwerks und Browsing-Verhaltens an jede besuchte Webseite zu übermitteln, ohne zu wissen, dass man es tut, weil die Dienste, die davon profitieren, dass man es nicht weiß, seit jeher wenig Interesse daran hatten, es zu erklären.

Der Download ist kostenlos. Die Lizenz ist offen. Der Server läuft unter my.0at.de. Den Rest entscheidest du.

Quellen

- Cao, Y., et al. (2026). Websites are tracking you via browser fingerprinting. Johns Hopkins Information Security Institute. https://isi.jhu.edu/2025/06/29/websites-are-tracking-you-via-browser-fingerprinting/

- Eckersley, P. (2010). How unique is your web browser? In Privacy Enhancing Technologies: 10th International Symposium (PETS 2010), Lecture Notes in Computer Science, 6205, 1-18. Springer, Berlin, Heidelberg. https://doi.org/10.1007/978-3-642-14527-8_1

- GeeLark. (2025). WebRTC leak prevention: A complete guide. https://www.geelark.com/glossary/webrtc-leak-prevention/

- IP2Location Blog. (2024). IP Geolocation Capabilities: Myths and Facts. https://blog.ip2location.com/knowledge-base/ip-geolocation-capabilities-myths-and-facts/

- Laperdrix, P., Rudametkin, W., & Baudry, B. (2016). Beauty and the beast: Diverting modern web browsers to build unique browser fingerprints. In 2016 IEEE Symposium on Security and Privacy (SP), 878-894. https://doi.org/10.1109/SP.2016.57

- Mowery, K., & Shacham, H. (2012). Pixel perfect: Fingerprinting canvas in HTML5. In Proceedings of W2SP 2012, 1-12.

- SECURWARE. (2024). Fingerprinting and tracing shadows: The development and impact of browser fingerprinting. In Proceedings of the 18th International Conference on Emerging Security Information, Systems and Technologies (SECURWARE 2024). ThinkMind. https://www.thinkmind.org/articles/securware_2024_2_160_30065.pdf

- Shieh, J., & Uberti, J. (2021). WebRTC IP address handling requirements (RFC 8828). IETF. https://datatracker.ietf.org/doc/html/rfc8828

- Surfshark Research. (2025). VPN WebRTC Leak Report. Referenziert in: Kordu Tools. (2025). WebRTC leaks explained: Why your VPN might not protect you. https://kordu.tools/blog/webrtc-leaks-explained-vpn-protection/

- Zhao, R. (2024). Toward the flow-centric detection of browser fingerprinting. Computers & Security, 137, 103642. https://doi.org/10.1016/j.cose.2023.103642